Incidentes de seguridad en el tratamiento de datos personales, parte 1. Gestión de incidentes de seguridad

El principio y el deber de seguridad tienen un criterio eminentemente preventivo, lo cual obliga a los Responsables o Encargados del Tratamiento a adoptar las medidas necesarias para evitar posibles afectaciones a la seguridad de los datos. Pero si las medidas de seguridad fallan, las organizaciones deben estar preparadas para mitigar los riesgos y daños que se pueden causar a los derechos y libertades fundamentales de los Titulares y a las organizaciones.

Cuando hablamos de tratamiento de datos por lo general siempre nos hemos remitido a los aspectos de prevención, sin tener en cuenta las vulnerabilidades que se pueden presentar, partiendo que no se desarrolla una gestión de riesgos para el tratamiento de los datos por parte de las personas naturales o jurídicas, públicas o privadas que por sí mismo o en asocio de un tercero recolecte y/o decida sobre los datos personales recolectados, y si le sumamos que no medimos ni monitoreamos los controles adoptados nunca sabremos si han sido efectivos y mucho menos estaremos mejorando y fortaleciendo nuestro sistema de protección de datos.

Ahora el que no se hubiese reportado un incidente de seguridad en el tratamiento de los datos personales no significa que no hayan pasado, el problema vendrá en el momento en que la autoridad, una demanda o una queja nos lleven a demostrar como respondemos a dicho incidente, como estábamos preparados, como podemos salir avante y no terminar sufriendo los impactos legales, económicos y operativos especialmente.

Aprovechando el documento que compartió mi estimado compañero Iván Villamizar en la Guía de gestión de incidentes de seguridad en el tratamiento de datos personales, emitido por la superintendencia de industria y comercio, y para hacer nuestro cierre de estos documentos por este 2020, lo repartiremos en dos entregas. En la primera abordaremos la gestión de incidentes, el marco normativo, y que se debe tener en cuenta con el protocolo de respuesta en el manejo de incidentes de seguridad. Mañana compartiremos la segunda parte en el documento PASOS PARA RESPONDER A UN INCIDENTE DE SEGURIDAD. Por ahora abordemos

nuestro tema del debía de hoy de la siguiente manera:

GESTIÓN DE INCIDENTES DE SEGURIDAD

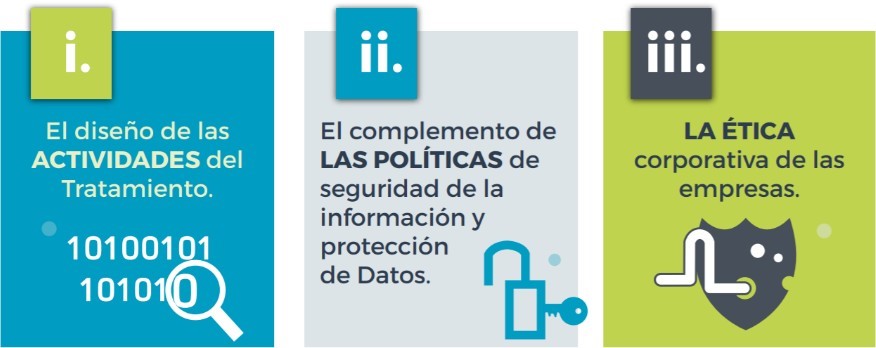

Debe ser desde:

MARCO NORMATIVO PARA EL REPORTE DE INCIDENTES DE SEGURIDAD

La Ley 1581 de 2012 ordena lo siguiente: “ARTÍCULO 17. DEBERES DE LOS RESPONSABLES DEL TRATAMIENTO. Los Responsables del Tratamiento deberán cumplir los siguientes deberes, sin perjuicio de las demás disposiciones previstas en la presente ley y en otras que rijan su actividad: (…) “n) Informar a la autoridad de protección de datos cuando se presenten violaciones a los códigos de seguridad y existan riesgos en la administración de la información de los Titulares. (…)” “ARTÍCULO 18. DEBERES DE LOS ENCARGADOS DEL TRATAMIENTO.

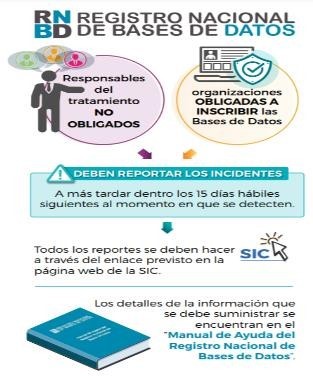

Los Encargados del Tratamiento deberán cumplir los siguientes deberes, sin perjuicio de las demás disposiciones previstas en la presente ley y en otras que rijan su actividad: (…) “k) Informar a la Superintendencia de Industria y Comercio cuando se presenten violaciones a los códigos de seguridad y existan riesgos en la administración de la información de los Titulares; (…)” El Capítulo II, Título V de la Circular Única de la Superintendencia de Industria y Comercio establece que las organizaciones que están obligadas a inscribir las Bases de Datos Personales ante el Registro Nacional de Bases de Datos (en adelante “RNBD”), deberán reportar el incidente de seguridad dentro los quince (15) días hábiles siguientes al momento en que se detecten y sean puestos en conocimiento de la persona o el área encargada de atenderlos. Los Responsables del Tratamiento, que no se encuentren obligados a registrar sus Bases de Datos en el RNBD, y los Encargados del Tratamiento deberán hacer el reporte de los incidentes de seguridad en los mismos términos señalados en el párrafo anterior.

Independientemente del tamaño y complejidad del incidente de seguridad, todos los reportes deberán efectuarse a través del enlace previsto en la página web de la SIC. Con respecto a la información que se deberá suministrar en el aplicativo, los detalles se recogen en el “Manual de Ayuda del Registro Nacional de Bases de Datos”.

REPORTE DE INCIDENTES DE SEGURIDAD CUANDO SE ACUDE A ENCARGADOS DEL TRATAMIENTO

Si su organización -Responsable del Tratamiento- contrata a otra empresa o a un tercero -Encargado del Tratamiento- para realizar cualquier actividad que involucre Tratamiento de Datos Personales (por ejemplo, una visita domiciliaria) exíjale el cumplimiento de su Política de Tratamiento de Datos Personales y los deberes legales que esto conlleva. Recuerde que esos terceros obran por cuenta de su organización y ésta responde frente a los Titulares de los datos y las autoridades por los errores o negligencia de ellos.

Es recomendable que las organizaciones incorporen en sus contratos de transmisión cláusulas dirigidas a que los Encargados del Tratamiento les comuniquen sin dilación indebida los incidentes de seguridad que involucren los Datos Personales transmitidos. Lo anterior, permitirá conocer rápidamente el incidente y, de este modo, poner en marcha las medidas oportunas. El contrato de transmisión debe prever, entre otras, lo siguiente:

- Protocolo de respuesta en el manejo de incidentes de seguridad.

- Roles y responsabilidades.

- Puntos o personas de contacto.

- Procedimiento para el trámite de las consultas e inquietudes que puedan presentar los Titulares de la información.

- Reporte de los incidentes de seguridad por parte de otros Encargados del Tratamiento, en caso de que se hayan hecho subencargos sobre cualquier operación del Tratamiento.

- Cumplir las políticas de Tratamiento de información (PTI) de su entidad

CONSERVACIÓN DE REGISTROS INTERNOS

Un elemento clave en cualquier sistema de administración de riesgos asociados al Tratamiento de Datos Personales es la documentación de todos los aspectos de cada incidente de seguridad en los registros internos de las organizaciones. Estos soportes no solo permitirán demostrar el cumplimiento del régimen de protección de Datos Personales en caso de una investigación, sino que serán útiles para evitar que esos incidentes ocurran nuevamente en su organización.

Dichos registros documentales deberán incluir lo siguiente:

Una descripción general de las circunstancias del incidente de seguridad (incluidas las Bases de Datos y las clases de datos – sensibles, privados, etc.- comprometidos).

- Las categorías de Titulares de la información afectados.

- La fecha y hora del incidente de seguridad y del descubrimiento del mismo.

Las indagaciones preliminares e investigaciones realizadas por la organización.

- Las medidas correctivas.

- Los Responsables del manejo del incidente de seguridad.

- La prueba del reporte efectuado ante la SIC, así como la comunicación realizada a los Titulares de la información, si fue necesario.

La evaluación del nivel de riesgo derivado del incidente de seguridad en los Titulares y los factores tenidos en cuenta.

La inclusión de detalles personales, cuando deban establecerse.

Las organizaciones deben ser conscientes de que la información almacenada en los registros tiene que:

- Contener suficientes detalles para que la autoridad evalúe si se actuó diligentemente en el manejo del incidente de seguridad.

- Conservarse con las medidas de seguridad y confidencialidad necesarias para protegerla de cualquier amenaza.

- Estar sujeta a los plazos de conservación establecidos por cada organización, en concordancia con los principios de finalidad, necesidad y proporcionalidad.

- Garantizar la originalidad e integridad de la prueba técnica en los términos de la Ley 527 de 1999.

PROTOCOLO DE RESPUESTA EN EL MANEJO DE INCIDENTES DE SEGURIDAD

La “Guía para la Implementación del Principio de Responsabilidad Demostrada (Accountability)” establece que el Programa Integral de Gestión de Datos Personales debe involucrar un componente de gestión de riesgos que le permita a las organizaciones identificar sus vulnerabilidades a tiempo y enfocar sus recursos en la adopción de las medidas de mitigación de riesgos, tanto para ellas como para los Titulares de la Información. Es por esto que, contar con un protocolo de respuesta facilitará a las organizaciones actuar de forma rápida, ordenada y eficaz ante cualquier incidente que afecte la confidencialidad, disponibilidad e integridad de los datos personales bajo su protección.

DETECCIÓN, IDENTIFICACIÓN Y CLASIFICACIÓN DE LOS INCIDENTES DE SEGURIDAD

Como se mencionó, las medidas de seguridad tienen un carácter preventivo para evitar la pérdida de la información, su adulteración, así como la consulta, uso, circulación o acceso no autorizado o fraudulento. Las medidas de seguridad deben ser apropiadas considerando varios factores como:

- los niveles de riesgo del Tratamiento para los derechos y libertades de los Titulares de los datos;

- la naturaleza de los datos;

- las posibles consecuencias que se derivarían de una vulneración para los Titulares, y la magnitud del daño que se puede causar a ellos, al Responsable y a la sociedad en general;

- el número de Titulares de los datos y la cantidad de información;

- el tamaño de la organización;

- los recursos disponibles,

- el estado de la técnica, y

- el alcance, contexto y finalidades del Tratamiento de la información.

Todas las medidas de seguridad deben ser objeto de revisión, evaluación y mejora permanente.

Ahora bien, si la seguridad falla es fundamental que las organizaciones cuenten con mecanismos de monitoreo y control que les permita detectar de inmediato o prontamente el incidente de seguridad. Esto ayudará a reducir la magnitud del daño para la organización y para los Titulares de los Datos Personales. Por ende, es crucial que se cuente con herramientas de “alertas” para actuar tan pronto ocurra el incidente. Las organizaciones deben aplicar todas las medidas técnicas, administrativas y organizativas para determinar de inmediato si se ha producido un incidente de seguridad que afecte los Datos Personales y, de ser así, deben implementar las acciones necesarias para abordar dicho evento u ocurrencia. Así

mismo, en cumplimiento de lo que establece la Ley 1581 de 2012, reportarlo a la SIC y, dependiendo del caso, comunicarlo a los Titulares de la información.

¿CUÁLES SON LOS TIPOS DE INCIDENTES DE SEGURIDAD?

Los incidentes de seguridad pueden clasificarse dependiendo del grado de pérdida de las siguientes características de la información:

- Confidencialidad

- Integridad

- Disponibilidad

¿CUÁLES SON LAS CAUSAS QUE GENERAN UN INCIDENTE DE SEGURIDAD?

Los incidentes de seguridad pueden generarse por diferentes razones como, entre otras, las siguientes:

- Inexistencia de políticas preventivas de seguridad

- Errores o negligencia humana.

- Casos fortuitos.

- Actos maliciosos o criminales.

- Fallas en los sistemas de la organización.

- Procedimientos defectuosos.

- Deficiencias o defectos en las operaciones.

- Alteración; destrucción; robo o pérdida de archivos físicos.

Todos los incidentes de seguridad deben ser tomados seriamente y evaluados por parte de las organizaciones. Los que inicialmente parezcan irrelevantes podrían ser significativos o graves respecto de los derechos y las libertades de los Titulares de la información.

¿CUÁLES SON LAS MEDIDAS PREVENTIVAS DENTRO DE UNA ORGANIZACIÓN PARA HACER FRENTE A UN INCIDENTE DE SEGURIDAD?

Entrenar periódicamente al equipo humano de la organización para actuar frente al incidente de seguridad. Se recomienda efectuar simulacros preventivos como se hacen, por ejemplo, para casos de incendios o temblores. Frente a un incidente de seguridad, la gente debe estar preparada para actuar de inmediato, profesionalmente e inteligentemente.

- Precisar exactamente cuándo se está ante un incidente de seguridad que afecte Datos Personales. No todas las fallas de seguridad necesariamente involucran la confidencialidad, integridad y disponibilidad de información de carácter personal.

- Definir las medidas y el procedimiento interno para el manejo de los incidentes de seguridad.

- Diseñar la metodología para la evaluación del impacto de los incidentes de seguridad en los Titulares de la información.

- Evaluar posibles consecuencias adversas para una persona, en caso de que se desencadene un incidente de seguridad, por ejemplo, el cometimiento de delitos; la afectación de derechos; etc.

- Conocer los procesos de respuesta a incidentes de seguridad, sistemas de corrección y de recuperación, incluidos aquellos establecidos por los Encargados del Tratamiento.

- Cumplir con lo establecido en la Ley 1581 de 2012, así como con las órdenes y/o instrucciones que imparta la SIC.

- Reportar el incidente de seguridad tanto a la SIC como a otras autoridades públicas, según sea el caso.

- Preparar al equipo de comunicaciones frente a las posibles preguntas e inquietudes de Titulares de la información, accionistas, clientes, proveedores, empleados y medios de comunicación, respecto del incidente de seguridad.

¿QUÉ ES UN PROTOCOLO DE RESPUESTA EN EL MANEJO DE INCIDENTES DE SEGURIDAD?

Es un marco general que incorpora roles, responsabilidades y acciones que deben ser desplegadas al interior de las organizaciones para gestionar un incidente de seguridad. Dicho instrumento debe ser:

- Documentado

- Implementado

- Comunicado al equipo humano de la organización

- Monitoreado.

Como señala la “Guía para la Implementación del Principio de Responsabilidad Demostrada (Accountability)”, el monitoreo consiste en realizar un seguimiento constante para velar porque las medidas que se hayan establecido al interior de las organizaciones se apliquen y funcionen en la práctica, en particular, cuando desarrollen nuevos productos o servicios; empleen nuevas tecnologías; realicen ajustes en sus políticas, procedimientos y procesos; existan incidentes de seguridad; etc. No sobra recordar que el protocolo debe estar disponible al interior de las organizaciones con el fin de garantizar que el personal entienda claramente cómo debe actuar en caso de que se presente un incidente de seguridad y cuál sería la respuesta más efectiva.

¿QUÉ DEBERÍA INCLUIR EL PROTOCOLO?

Los detalles del protocolo dependen de las necesidades específicas de cada organización. De forma esquemática, este puede incluir los siguientes elementos:

Una explicación clara de lo que constituye un incidente de seguridad.

Esto ayudará al personal de las organizaciones a identificar aquellos eventos que afecten la confidencialidad, la integridad y la disponibilidad de la información de carácter personal.

Una estrategia para identificar, contener y mitigar los incidentes de seguridad.

En este punto se pueden incluir las acciones que el personal de la organización, el Oficial de Protección de Datos Personales o el Área de Protección de Datos Personales y el equipo de respuesta adoptarán, en caso de que exista un incidente que afecte o involucre Datos Personales. Se deberá tener en cuenta:

- Las medidas para contener y revertir el impacto que puede tener un incidente de seguridad.

- La gestión de los incidentes como una cuestión prioritaria.

- La capacidad del personal para evaluar adecuadamente los incidentes de seguridad y su impacto en los Titulares de la información.

- Requisitos legales o contractuales.

- Una estrategia de comunicación clara y precisa a los Titulares de la Información (si fuese necesario),

- el reporte del incidente tanto a la SIC como a otras entidades (por ejemplo: Fiscalía General de la Nación, Policía Nacional, agencias de seguridad y ciberseguridad, operadores de información, Superintendencia Financiera de Colombia; etc.)

- Una metodología para determinar el nivel de riesgo para los Titulares de la Información.

Los roles y responsabilidades del personal.

Describir las responsabilidades del personal cuando se presente un incidente de seguridad, incluyendo las que están en cabeza de la Alta Gerencia.

Línea de tiempo de ejecución.

El protocolo debe establecer los tiempos de atención a los incidentes de seguridad.

Reporte de progreso.

El protocolo de respuesta debe ser monitoreado. Asimismo, es necesario evaluar su progreso en periodos preestablecidos (bien sea por horas; días; semanas o meses), e identificar los posibles puntos conflictivos que se puedan generar en el manejo del incidente de seguridad.

Evaluación de respuesta y modificaciones.

Una vez se haya gestionado el incidente de seguridad, el equipo de respuesta deberá revisar el protocolo, y hacer los ajustes pertinentes. Acciones. Establecer (o referirse a) las acciones que se espera adopte el equipo de respuesta cuando se presente un incidente de seguridad.

Documentación.

Documentar en un registro interno la información relacionada con el incidente de seguridad.

Revisión.

La evaluación de cómo ocurrió el incidente de seguridad y el éxito de su gestión, puede ayudar a la organización a evaluar la efectividad del protocolo y a documentar las lecciones aprendidas para tenerlas presentes en futuras ocasiones.

¿POR QUÉ ES NECESARIO CONTAR CON UN EQUIPO DE RESPUESTA ANTE INCIDENTES DE SEGURIDAD?

El tamaño potencial y el alcance de las consecuencias relacionadas con un incidente de seguridad no se puede entender sin la inclusión y la experiencia de las áreas (o departamentos) claves dentro de la organización. El equipo de respuesta es el responsable de definir e implementar las acciones necesarias para reducir el impacto de un incidente de seguridad en los Titulares de la información. En todo caso, el primer objetivo dentro de ese conjunto de acciones es siempre prevenir, minimizar o remediar cualquier daño para los Titulares de los Datos.

Es fundamental que el personal que conforma el equipo, así como sus roles y responsabilidades, estén plenamente definidos y documentados en el protocolo antes de que ocurra un incidente de seguridad. De lo contrario, la respuesta al mismo se puede retrasar innecesariamente.

¿QUIÉNES CONFORMAN EL EQUIPO DE RESPUESTA ANTE INCIDENTES DE SEGURIDAD?

El equipo de respuesta ante un incidente de seguridad en el Tratamiento de Datos Personales dependerá de las particularidades de cada organización. Las entidades pueden considerar la creación de un equipo central y la adición de otros miembros según sea necesario, pues se pueden necesitar diferentes habilidades y conocimientos para responder a un incidente de seguridad. Ejemplos de áreas y/o personas que pueden conformar ese comité son:

- El Presidente de la organización

- El Oficial de Protección de Datos Personales o el Área de Protección de Datos Personales.

- Legal.

- Cumplimiento.

- Seguridad de la Información.

- Archivo.

- Recursos Humanos.

- Tecnología

- Telecomunicaciones.

- Marketing/Publicidad.

- Comunicaciones y Relaciones Públicas.

- Riesgos.

- Finanzas.

- Atención al Cliente.

- Asesores externos.

Resulta indispensable que el equipo de respuesta tenga la autoridad para desarrollar los pasos descritos en el protocolo sin necesidad de solicitar permiso a otras instancias dentro de la organización, ya que esto permitirá una reacción más rápida ante el incidente de seguridad. Se reitera que es crucial entrenar periódicamente al equipo humano de la organización para actuar frente a incidentes de seguridad en el tratamiento de datos personales, por lo que se recalca la importancia de efectuar simulacros preventivos como se hacen, por ejemplo, para casos de incendios o temblores. Frente a un incidente, la gente debe estar preparada para actuar de inmediato, profesionalmente e inteligentemente.

Fuente: CARLOS ALFONSO BOSHELL NORMAN